(4)公共の安全を害するサイバーテロ等の脅威

〔1〕 サイバーテロ(注1)の脅威

ア サイバーテロが発生し得るネットワーク環境の現状

情報通信ネットワークの発展により、国民生活や社会・経済活動の基盤(重要インフラ(注2))において、情報通信技術の利用が急速に進んでいる。特に、株式売買システム、銀行の勘定系システム、航空管制システム、列車運行制御システム、送配電システム等は、重要インフラにおける基幹システムとして、安定的なサービスを供給する上で重要な役割を果たしている。サイバー攻撃等によってその機能が損なわれた場合、国民生活や社会・経済活動に大きな混乱をもたらし、公共の安全と秩序の維持に重大な影響を与えかねない。また、サイバーテロは、コンピュータとネットワークへのアクセスが確保できれば、時と場所を選ばず実行が可能であることから、社会に大きな被害を与えるテロの敢行を利する巧妙な手法であると指摘されている。

平成15年3月及び17年11月に基幹システムにおいて発生した機能障害事案は、サイバーテロに起因するとは認められないものの、国民生活や社会・経済活動に混乱を生じさせた。

|

事例1

15年3月、国土交通省東京航空交通管制部にある航空管制システムの一部が停止した。これにより、約20分間、全国の空港において航空機が離陸できなくなった。システムの復旧後も航空機の離陸を制限する措置がとられ、その影響は約30万人に及んだ。

|

|

事例2

17年11月、東京証券取引所の株式売買システムが起動せず、午前中の取引が行えなかった。

|

他方、16年8月のウェブサーバに対するDoS攻撃事案、15年1月の大規模なインターネット接続障害事案は、基幹システムに対する攻撃ではなく、いずれもサイバーテロとは認められないが、これらの事案で用いられた手法は、サイバーテロに容易に利用されるおそれがある。

|

事例3

16年8月、首相官邸や警察庁を始めとする政府機関や靖国神社等のウェブサーバに対して、DoS攻撃が行われ、これらのウェブサイトが一時的に閲覧困難な状態となった。

|

|

事例4

2003年(15年)1月、データベースサーバ用のプログラムの欠陥(セキュリティ・ホール)を利用して攻撃するコンピュータ・ウイルスが、インターネットを通じて急速に世界的に拡散した。感染したサーバは、即座にコンピュータ・ウイルスを複製し、他のサーバへの送信を繰り返すため、インターネットの負荷が急増し、特に韓国では、インターネットが約9時間にわたって麻痺状態に陥った。

|

重要インフラの基幹システムにおける重大な機能障害の発生や、サイバーテロに容易に利用される手段を用いたサイバー攻撃事案の発生は、サイバーテロが発生した時の影響の大きさを表すとともに、サイバーテロが現実に発生し得るものであることを示している。このように、現代社会は正にサイバーテロの脅威にさらされていると言える。

イ サイバーテロに用いられる手段

(ア) 不正アクセス行為(

第1章第1節(3)〔1〕ア(イ)(15頁)参照)

17年中、世界で使用されるソフトウェアに関し、不正アクセス行為を許すなどの脆弱性があるとして、米国において、国土安全保障省(DHS)

(注1)が設置した米国コンピュータ緊急対応班(US-CERT)

(注2)に報告された件数は5,198件であった。その脆弱性を修正するためのプログラム(パッチ)が提供されるまでには、一定の時間を要することから、その間に不正アクセス行為を手段としたサイバーテロが敢行される可能性の高い状態が続くこととなる。

(イ) 不正プログラム

a コンピュータ・ウイルス(

第1章第1節(3)〔2〕ア(19頁)参照)

コンピュータ・ウイルスは、多数のコンピュータに感染し、その機能を停止させたり、情報を破壊したりして、被害を拡大するほか、膨大な数のコンピュータ・ウイルスがインターネットを行き交うことによって、回線を圧迫し、ネットワーク自体を麻痺させてしまうこともある。

また、コンピュータ・ウイルスは、外部記録媒体等を介して感染を拡大する危険性があり、インターネットに接続されていない重要インフラの基幹システムであっても、感染を完全に回避することは困難である。

世界中で、毎年、約1,000種

(注3)もの新たなコンピュータ・ウイルスが発生しており、ウイルス対策ソフトの更新には一定の時間を要することから、サイバーテロを引き起こすことを目的としたコンピュータ・ウイルスが作成された場合には、当該コンピュータ・ウイルスへの対策プログラムが作成されるまでの間はコンピュータ・ウイルスによるサイバーテロ発生の危険性が高い状態が続くこととなる。

b ボットネット(

第1章第1節(3)〔2〕エ(24頁)参照)

ボットネットを悪用すれば、ボットに感染した多数のコンピュータから、特定のコンピュータに対して、DoS攻撃等を仕掛けることができる。このため、重要インフラの基幹システムに対してボットネットによる攻撃が行われれば、機能停止等の事態を引き起こす危険性がある。

また、ボットネットは、短期間のうちに規模や形態を変えていくため、実態を把握することが困難であり、対策を講ずることが難しいことから、ボットネットを悪用したサイバーテロの発生は大きな脅威となっている。

|

コラム10 ボットネットの観測結果

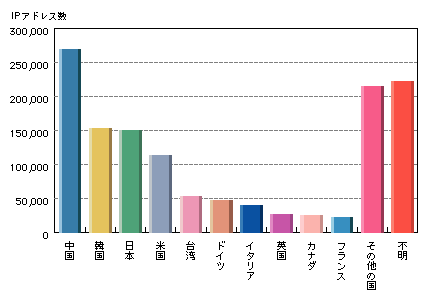

図1-21に示すように、17年中、警察庁が認知しただけでも、国内で延べ約15万、国外も含めると約134万ものコンピュータがボットに感染し、(注)これらが悪意ある利用者に自由に操作され得る状態にあった。ボットは指令サーバから指示された特定の範囲のIPアドレスに対して感染を拡大することがあるため、その影響を受けて、警察庁が観測に使用しているIPアドレスから比較的近い中国や韓国における感染数が多く検知されているものと推測される。

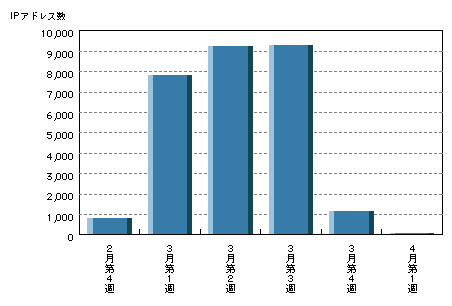

図1-22は、17年中に観測された「エスディーボット(Sdbot)」というボットの亜種の観測結果である。ボットネットはボットの感染と共に急速に規模を拡大するが、すぐに減少し始め、最終的に観測できなくなっている。これは、ボットネット自体が消滅したのではなく、指令サーバを通じてボットのプログラムが更新され、別の指令サーバの配下にボットが移されたためである。このように、ボットネットは、その規模や形態を短期間に変えるため、継続して観測及び分析することが困難である。そこで、サイバーフォースセンターでは、リアルタイム検知ネットワーク上のボットネット観測システムの高度化等を図り、動向を把握するための取組みを強化している。

図1-21 ボットに感染したコンピュータの延べ数の国別比較(認知数)(平成17年)

図1-22 ボットネットの観測例(平成17年)

|

ウ サイバーテロに関する国民の意識

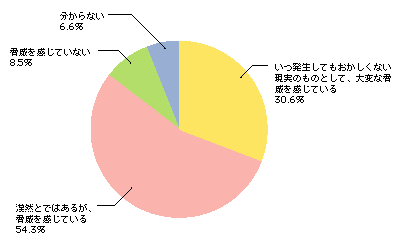

18年3月、警察庁が実施したインターネット利用に関する意識調査(注)において、サイバーテロの脅威を感じているかと質問したところ、30.6%の者が「いつ発生してもおかしくない現実のものとして、大変な脅威を感じている」と回答しており、「漠然とではあるが、脅威を感じている」と回答した者を加えると、84.9%の者がサイバーテロに対する脅威を少なからず感じていることが分かった。

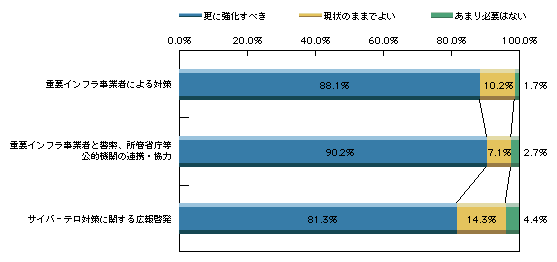

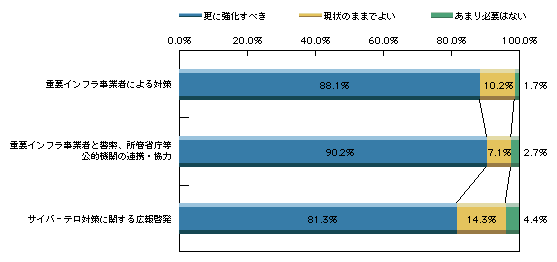

また、サイバーテロ対策には何が必要かと質問したところ、88.1%の者が「重要インフラ事業者による対策」を、また、90.2%の者が「重要インフラ事業者と警察、所管省庁等公的機関の連携・協力」を、それぞれ更に強化すべきと回答した。

このように、サイバーテロはこれまで認知されていないが、多くの国民がサイバーテロに対して不安を抱き、その対策の必要性を感じている。そして、重要インフラ事業者による対策だけでなく、公的機関と重要インフラ事業者が連携してサイバーテロ対策に取り組むことが期待されている。

図1-23 サイバーテロの脅威を感じているか

図1-24 サイバーテロ対策には何が必要か

〔2〕 国際テロ組織等によるインターネットの利用

インターネットの急速な普及に伴い、国際テロ組織や国際テロリストが、様々な形でインターネットを利用している。

ア 宣伝・勧誘を目的とした利用

多くの国際テロ組織等が、ウェブサイトを開設するなどして、自らの主張や活動の宣伝、新たなテロリスト等の勧誘を行っている。これは、多額の費用をかけることなく不特定又は多数の者に対し瞬時に働き掛けることができるインターネットの特性を利用したものとみられる。

例えば、国際テロ組織「アル・カーイダ」は、インターネットを通じて、指導者オサマ・ビンラディンやアイマン・アル・ザワヒリのものとされる声明を発し、米国に対する批判やジハード(聖戦)の呼び掛けを行っており、我が国をテロの対象として名指しした声明をインターネット上に公開したこともある。「よど号」グループのように、支援者がウェブサイトを開設し、活動の宣伝等を行っている例もみられる。

また、国際テロ組織等は、インターネットを通じて頻繁に犯行声明等を発している。例えば、2004年(16年)10月にイラクにおいて邦人旅行者が殺害された事件に関し、武装グループが邦人を人質とし、同国に派遣している自衛隊を撤退させるよう我が国に要求した映像等を、2005年(17年)5月に同国において武装グループが邦人の勤務する民間警備会社車列を襲撃し、同社の邦人社員が行方不明となった事件に際し、武装グループが邦人の勤務する民間警備会社の車列を襲撃する映像等を、それぞれインターネット上に公開した。

イ 相互の連絡を目的とした利用

国際テロ組織等は、テロの計画や準備に関する連絡・調整のため、電子メール、電子掲示板等を利用している。利用に際しては、暗号を用いて、情報内容の隠ぺいを図ることも多い。また、インターネットは、世界各地から利用できるため、活動地域や所属組織にとらわれず、広くテロリストの間で情報交換が行われていることが指摘されている。

例えば、「アル・カーイダ」、中東等においてテロ活動を実行してきた「ヒズボラ」等が、電子メール等を各種の活動のために利用していると指摘されている。

また、国際テロ組織等が、ウェブサイトに掲載した音声や画像等のデータに、一般には分からないようにメッセージを埋め込んで隠すステガノグラフィーという手法を利用していることも指摘されている。

ウ 情報収集を目的とした利用

インターネット上には、重要インフラ施設に関する情報や、爆発物、NBC兵器(注)の製造方法、武器の入手方法等、テロの実行を容易にする情報が公開されている。国際テロ組織等は、こうした情報をインターネットを通じて入手しているものとみられる。

例えば、2005年(17年)に米国において未然に阻止された米軍関連施設、イスラエル権益等を対象としたテロ計画では、テロリストがテロの標的を選定するためにインターネットを利用していたとされている。

エ 資金獲得を目的とした利用

国際テロ組織等が、自己のウェブサイト上で人道支援を名目とした寄附を募り、得られた資金の一部をテロに活用するなど、インターネットをその資金獲得活動のためにも利用している。

例えば、2002年(14年)、「アル・カーイダ」等に対して支援を行っていたとして国際連合安全保障理事会決議に基づき資産凍結措置の対象に指定され、我が国も同様の措置を講じている「グローバル・リリーフ・ファウンデーション(GRF)」が、インターネットを通じて寄附金を集めていたと指摘されている。

第1節 国民の生活を脅かすインターネット社会の現実 |

![]()