(3)インターネット社会が生み出した新たな犯罪

情報通信ネットワークの発展に伴い、インターネットが国民に身近なものとなる一方で、サイバー犯罪(注)の検挙件数及びインターネット上でのトラブル等に関する相談件数は増加傾向にあり、犯罪の手口についても高度化・多様化している状況にある。

〔1〕 犯罪の手段として利用されるインターネット

サイバー犯罪は、〔1〕匿名性が高い、〔2〕痕跡が残りにくい、〔3〕地理的・時間的制約を受けることなく、短期間のうちに不特定又は多数の者に被害を及ぼすといった特徴を有しており、犯罪を行う者にとっては、その所在を特定されにくいなど、インターネットは極めて好都合な犯行の手段となっている。実際に相手の顔が見えないやり取りの中で、抵抗感なく犯罪に手を染めている者もいる。

ア 経済的利益を追求したサイバー犯罪の増加

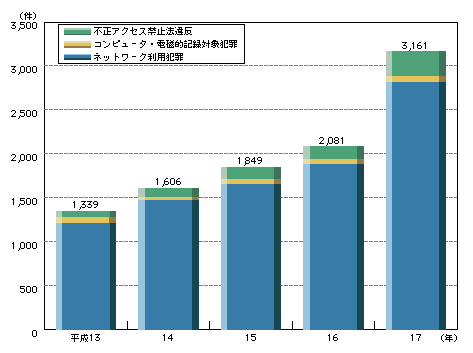

サイバー犯罪の検挙件数は、年々増加しており、17年中の検挙件数は3,161件と、前年より1,080件(51.9%)増加し、過去最高となった。近年は、詐欺等経済的利益を追求したサイバー犯罪が増加する傾向が顕著である。

図1-11 サイバー犯罪の検挙件数の推移

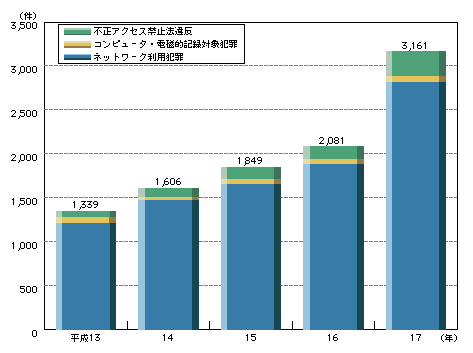

表1-4 サイバー犯罪の検挙件数の内訳(平成13~17年)

(ア) ネットワーク利用犯罪

17年中のネットワーク利用犯罪(注)の検挙件数は2,811件と、前年より927件(49.2%)増加した。特に、詐欺の検挙件数が、前年の2.6倍と急増しており、中でもインターネット・オークションを利用した詐欺等の経済的利益を追求したサイバー犯罪の検挙件数が多くを占めている。

|

事例1

無職の男(36)ら2人は、16年9月から同年10月にかけて、インターネット・オークションにおいて家電製品を売ると偽り、164人から約1,500万円をだまし取った。17年1月、詐欺罪で逮捕した(千葉)。

|

|

事例2

無職の男(34)は、電子掲示板を通じて共犯者を募り、17年6月から18年5月にかけて、フィッシング詐欺の手法を用いて、実在するインターネット・オークション運営会社を装って不特定多数の者に電子メールを送り、同社のウェブサイトに見せ掛けて作成した偽のウェブサイトを閲覧するよう誘導し、これを本物のウェブサイトであると誤信した者に識別符号(ID、パスワード等)を入力させてこれを不正に取得した上、無職の女(41)らにこの識別符号を使って不正アクセスさせ、他人になりすまして商品を架空に出品させ、落札した者から代金をだまし取った。18年5月、無職の男ら8人を詐欺罪及び不正アクセス行為の禁止等に関する法律(以下「不正アクセス禁止法」という。)違反(不正アクセス行為)で逮捕した。共犯者である女らは、この詐欺をインターネット上で行うことから、容易に逮捕されることはないだろうと考え、電子掲示板の募集に気軽に申し込んできたものである(京都、静岡、熊本)。

|

また、インターネット上には偽ブランド品や海賊版のCD、DVD等の販売に関する情報が氾濫している。中でも、最近はインターネット・オークションを利用した偽ブランド品や海賊版のCD、DVD等の出品が増加している傾向にあり、17年中の知的財産権侵害事犯の約3割がインターネットを利用したもので、そのうちの約9割がインターネット・オークションを利用したものであった。

|

事例3

無職の男(21)は、17年7月から同年8月にかけて、携帯電話からアクセスすることのできるインターネット・オークションを利用して偽ブランド品を販売した。17年8月、商標法違反(販売目的所持、販売譲渡)で逮捕した(徳島)。

|

|

コラム3 インターネット上の知的財産権侵害に対する事業者の取組み

ヤフー株式会社においては、インターネット上の違法・有害情報対策として次の取組みを推進している。

○ サイトの監視及び知的財産権を侵害する情報の削除等の措置

インターネット・オークションサイトにおいて知的財産権を侵害する情報を把握するため、24時間体制で自社において運営するサイトを監視している。

また、同社では法務部門において作成した厳格な判断基準にのっとり、削除等の措置を講じており、17年中にはインターネット・オークションサイトにおいて、知的財産権を侵害する出品52万398件(商標法違反36万8,816件、著作権法違反15万1,582件。全出品数の0.3%)について自主的に削除措置を行った。

○ IDを取得する際の本人確認の強化及び利用者のモラル啓発

インターネット・オークションを利用するために必要なIDを取得する際には、他人名義や架空名義での登録を防止するため、配達証明郵便を利用した本人確認を導入するなど、本人確認を強化している。

また、インターネット・オークションの利用者に対して、ウェブサイト上において知的財産権侵害を行わないよう呼び掛けるなど、利用者のモラルを啓発する活動を推進している。

|

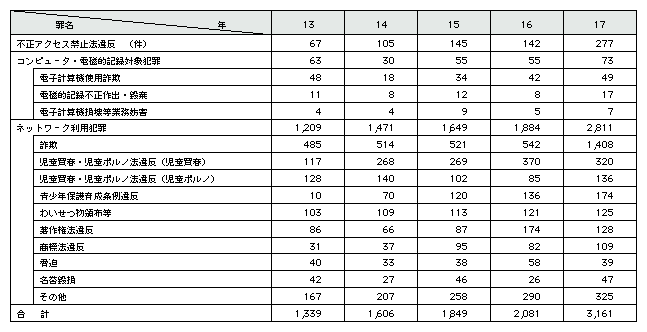

(イ) 不正アクセス禁止法違反

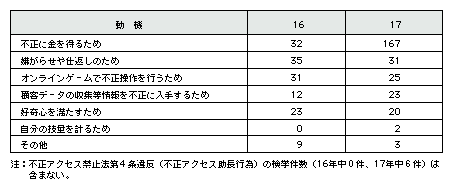

17年中の不正アクセス禁止法違反の検挙件数は277件と、前年より135件(95.1%)増加し、過去最高を記録した。不正アクセス行為は他の犯罪を実行するための手段として用いられることが多く、17年中の不正アクセス禁止法違反のうち不正アクセス行為に係る検挙件数は271件であったが、このうち「不正に金を得るため」を動機とするものが167件に上り、前年の5倍以上に増加している。このように、不正アクセス行為の多くが経済的利益を追求したサイバー犯罪の手段として用いられていることが分かる。

また、「顧客データの収集等情報を不正に入手するため」を動機とするものも23件と、前年の1.9倍に増加している。

|

事例

大学生の男(27)は、17年3月、他人の個人情報を入手する目的で、旅行会社が設置・管理するウェブサーバを経由して、個人情報を管理するデータベース・サーバに、SQLインジェクションと呼ばれる不正アクセス行為を約19万回行い、同社の会員の氏名、住所、パスワード等の個人情報約16万件を不正に入手し、販売した。17年6月、不正アクセス禁止法違反(不正アクセス行為)で逮捕した(警視庁)。

|

図1-12 不正アクセス禁止法違反の検挙状況

表1-5 不正アクセス行為の動機

|

コラム4 SQLインジェクション

SQLインジェクションとは、SQL(注)というプログラム言語を用いて、企業等が個人情報を管理するデータベースを外部から不正に操作する行為をいう。

SQLは、データベースに記録された会員情報を閲覧したり、更新したりするウェブサイト上で用いられるが、ウェブサーバの管理者の意図しない命令が入力された場合、システム上の脆弱性を突かれ、データベース内の個人情報等が不正に取得される。

データベースは大量のデータを管理するのに便利であるが、このような手段によって、大量の情報が流出する可能性があるため、ウェブサーバの管理者は十分な注意が必要である。

図1-13 SQLインジェクションによる不正アクセス行為

|

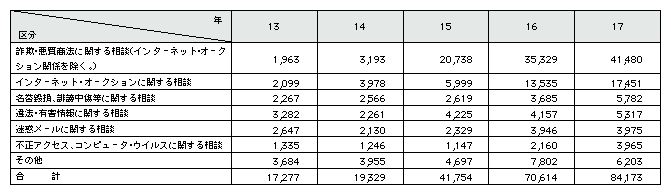

イ 経済的利益を目的とするサイバー犯罪に関する相談の増加

17年中のサイバー犯罪等に関する相談の受理件数は8万4,173件と、5年間で4.9倍に増加し、過去最高となった。このうち、「利用した覚えのない利用料金を請求する電子メールが携帯電話に送り付けられて困っている」、「ウェブサイトを閲覧し、画面上のボタンをクリックしただけで『会員登録されたので料金を振り込め』等と表示された」等の詐欺・悪質商法に関する相談が21.1倍、「インターネット・オークションで落札し、代金を振り込んだが商品が送られてこない」等のインターネット・オークションに関する相談が8.3倍に増加するなど、経済的利益を目的とするサイバー犯罪の被害に関する相談が全体の70.0%を占めている。

表1-6 サイバー犯罪等に関する相談の内訳(平成13~17年)

|

コラム5 インターネットを利用した架空請求に注意

インターネットを利用した架空請求の被害に遭わないためには、日ごろから、

・ 心当たりのないアドレスからの電子メールは開かない

・ 利用規約は必ず確認する

といったことを心掛けてインターネットを利用する。

また、インターネットを利用している際に、架空請求をされた場合には、

・ 請求をしてきた相手に電子メールや電話等で問い合わせや連絡をしない

・ 請求内容を確認し、証拠を保存しておく

・ 判断に迷う場合には、消費生活センターや最寄りの警察署等に相談する

ことが適切である。

架空請求の例(見本)

|

|

コラム6 インターネット・オークションを利用した詐欺の被害に遭わないために

インターネット・オークションを利用した詐欺の被害に遭わないためには、

・ 出品者の評価を確認する(ただし、出品者が自ら評価を操作している可能性があるので注意する)

・ 取引をする前に電話で連絡を取り、住所や連絡先を確認する

・ 利用するインターネット・オークションサイトのトラブルリスト(トラブルの多い出品者や預貯金口座番号等のリスト)を確認する

・ 少しでも不安を感じたときは、取引をやめる

といった点に留意する必要がある。

|

〔2〕 情報通信技術の発展に伴う新たな脅威

情報通信技術の発展に伴い、サイバー犯罪の手口も高度化・多様化しており、ワーム型のコンピュータ・ウイルス(注)がまん延し、スパイウェア、フィッシングといった高度な技術を利用した犯罪も発生している。

ア コンピュータ・ウイルス

コンピュータ・ウイルスとは、コンピュータに感染して、利用者の意図する動作をさせなかったり、意図に反する動作をしたり、コンピュータの機能を破壊したりするプログラムをいう。

コンピュータ・ウイルスは、電子メールやCD-ROM等に添付されるなどしてコンピュータ内に侵入するほか、コンピュータの脆弱性等を利用して侵入するもの、他のファイルに偽装し、ファイル共有ソフト等を通じて感染を広げるものもある。また、コンピュータに感染後、自動的に感染を繰り返す自己増殖型のコンピュータ・ウイルスも発生しており、その感染力は高く、一国のインターネット網を一次的に麻痺させた事例(

第1章第1節(4)〔1〕ア事例4(25頁)参照)もある。17年中は、ソバー(Sober)、ゾトブ(Zotob)といったコンピュータ・ウイルスの発生が確認されているほか、最近では、ファイル共有ソフトを介して感染したコンピュータの情報を流出させるコンピュータ・ウイルスによる被害が多方面で発生している。

一般的に、コンピュータ・ウイルスが出現してからそのコンピュータ・ウイルスの対策ソフトが更新されるまでには一定の時間がかかることから、最新のコンピュータ・ウイルス対策ソフトを利用していても、新たなコンピュータ・ウイルスが出現した場合、対策ソフトの更新が間に合わず、感染してしまう可能性は常に存在する。

今後も、このような新たな機能を有するコンピュータ・ウイルスが発生する可能性があり、その被害の拡大に関して、十分に注意する必要がある。

|

コラム7 ファイル共有ソフトを介して情報流出させるコンピュータ・ウイルス

いわゆるファイル共有ソフトは、同種のソフトウェアを利用する不特定多数のコンピュータの中から特定の情報を持つコンピュータを探し出し、特定のサーバコンピュータを経由せずに、不特定多数の者が相互に直接情報を共有するものであるが、このソフトウェアを利用して著作権法に違反する情報共有を行っていた事件も検挙されている。

また、近年、ファイル共有ソフトを介して感染を拡大するコンピュータ・ウイルスの出現によって、多くの情報流出事案が発生し、社会問題化している。特に、ウィニー(Winny)と呼ばれるファイル共有ソフトでは、一たび情報が流出すると、同種ソフトウェアを利用する不特定多数の者のコンピュータを経由しながら情報が拡散するため、当該情報を削除することが非常に困難となる。さらに、情報と共に流出したコンピュータ・ウイルスが更に多数の者に感染し、被害を拡大することとなる。

最近では、ウィニー(Winny)に類するファイル共有ソフトであるシェア(Share)においても、同種のコンピュータ・ウイルスによる情報流出事案が発生している。

ウィニー(Winny)やシェア(Share)だけでなく、ファイル共有ソフトには様々な種類が存在しており、今後、同種のコンピュータ・ウイルスによる情報流出事案の発生も懸念される。

図1-14 ウィニー(Winny)上で感染するコンピュータ・ウイルスによる情報流出

|

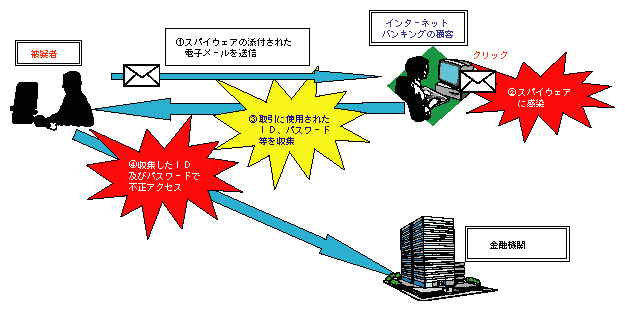

イ スパイウェア

スパイウェアとは、コンピュータのハードディスク等に記録された情報やキーボードの操作(入力)情報、表示画面の情報等を外部に流出させる機能を有するプログラムをいう。

このようなプログラムは、プログラム自体がコンピュータ上で動作していることを隠ぺいする機能を備えているものもあり、専用のソフトウェアを用いなければ削除等を行うのが困難なものもある。

インターネット・バンキングやオンラインショッピング等インターネットを通じて預貯金口座番号やクレジットカード番号等の情報を入力する機会が増加していることから、スパイウェアによりこれらの情報が流出した事案も発生している。

図1-15 スパイウェアを利用した手口

|

事例5

無職の男(34)らは、17年6月から7月にかけて、インターネット・バンキングを使用している会社に対して、取引上の苦情を装った電子メールにスパイウェアを添付して送りつけ、同社がインターネット・バンキングにアクセスするために必要な識別符号を取得し、インターネット・バンキングに不正アクセスして同社の預貯金口座から男の管理する他人名義の預貯金口座に対して約21万円を送金する操作を行った。17年11月、電子計算機使用詐欺罪及び不正アクセス禁止法違反(不正アクセス行為)で逮捕した(警視庁)。

|

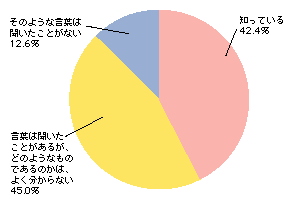

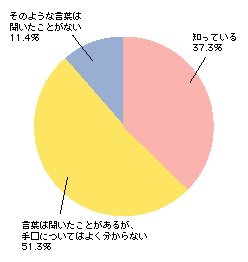

警察庁では、18年3月、インターネット利用者を対象にインターネット利用に関する意識調査(注)を行った。

スパイウェアというソフトウェアはどのようなものか知っているかと質問したところ、「言葉は聞いたことがあるが、どのようなものかよく分からない」又は「そのような言葉は聞いたことがない」と回答した者が57.6%と過半数を占めていた。

既にスパイウェアを悪用した犯罪が発生していることを踏まえ、新たな犯罪被害を防止する観点から、スパイウェアの危険性について国民に対する広報啓発等を徹底する必要がある。

図1-16 スパイウェアの認知度

|

コラム8 スパイウェア対策

スパイウェアについては、従来は

・ ウェブサイトを閲覧した際

・ ソフトウェアをインストールした際

に自分のコンピュータにインストールされる事例が見られたが、最近ではこれらに加え、

・ 送付されてきた電子メールの添付ファイルを開いた際

・ 郵送されてきたCD-ROMを利用した際

等にインストールされる事例が見られている。スパイウェアを間違ってインストールしないようにするためには、

・ 不審なウェブサイトにはアクセスしない

・ 不審なソフトウェアはインストールしない

・ 不審なCD-ROMを使用しない

・ 不審な電子メールの添付ファイルは開かない

ことが重要である。また、オペレーティング・システム等のソフトウェアをアップデートしたり、ウイルス対策ソフトやファイアウォールを利用したりするなどの防御策を重層的に講ずることが有効である。

|

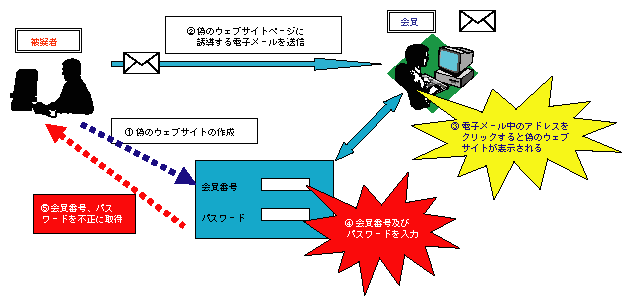

ウ フィッシング(Phishing)(注)

フィッシングとは、銀行等の実在する企業を装って電子メールを送り、その企業のウェブサイトに見せかけて作成した偽のウェブサイトを受信者が閲覧するよう誘導し、そこにクレジットカード番号、インターネット上で個人を識別するためのID、パスワード等を入力させて、金融情報や個人情報を不正に入手する行為をいう。日本においても、17年中、大手プロバイダのウェブサイトを装った偽のウェブサイトが確認されており、今後、同じような事案が増加することが懸念される。

図1-17 フィッシングの手口

警察庁が実施した意識調査(注)において、フィッシングの手口を知っているかと質問したところ、「言葉は聞いたことがあるが、手口についてはよく分からない」又は「そのような言葉は聞いたことがない」と回答した者が62.7%と過半数を占めた。犯罪被害を防止する観点から、今後、フィッシングの危険性について国民に対する広報啓発等を徹底する必要がある。

図1-18 フィッシングの認知度

|

事例6

会社員の男(42)は、17年2月、プロバイダが会員に付与した識別符号を不正に入手する目的で、同社が著作権を有するウェブサイトに酷似した偽のウェブサイトをインターネット上に公開し、これを本物のウェブサイトであると誤信した者が入力した識別符号を不正に取得し、これを用いて不正アクセス行為を行った。17年6月、著作権法違反(著作権侵害)及び不正アクセス禁止法違反(不正アクセス行為)で逮捕した(警視庁)。

|

|

コラム9 フィッシング対策

フィッシングによる被害に遭わないようにするためには、

・ 電子メールやウェブサイトで個人情報の入力を求められても安易に応答しない

・ 金融機関等の名前で不審な電子メール等が来たときは、その電子メール等に記載された連絡先を信用せず、その金融機関等の連絡先を電話番号案内等で確認した上で、直接問い合わせる

ことが重要である。

|

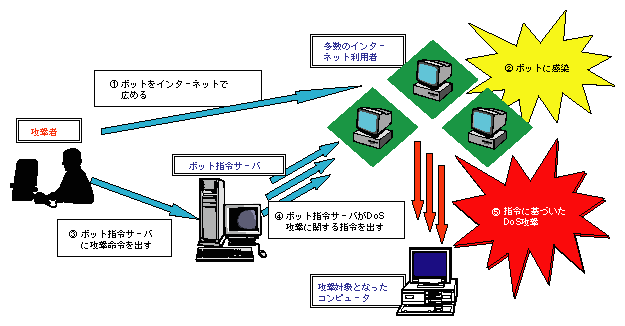

エ ボットネット

ボットネットとは、攻撃者の命令に基づき動作するプログラム(ボット)に感染したコンピュータ及び攻撃者の命令を送信する指令サーバ(ボット指令サーバ)からなるネットワークであり、中には数万台規模のコンピュータ等からなるボットネットも確認されている。攻撃者は一度の命令で多数のコンピュータを操作することができるので、例えば、特定のコンピュータに対して同時に多数のアクセスを行う命令を出せば、容易にDoS攻撃(注1)を行うことができる。この場合、多数のコンピュータが攻撃を行っているため、開始された攻撃を停止させるのは困難である。

図1-19 ボットネットを利用したDoS攻撃

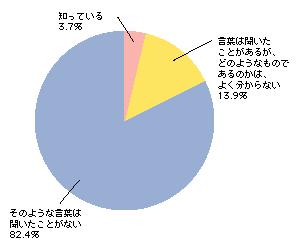

警察庁が実施した意識調査(注2)において、ボットネットを知っているかと質問したところ、「知っている」と回答した者は3.7%にとどまった。

ボットネットは、一般のインターネット利用者を不正な攻撃に関与させることになり、その社会的危険性は極めて大きいことから、今後、更にインターネット利用者に対する注意喚起を行う必要がある。

図1-20 ボットネットの認知度

第1節 国民の生活を脅かすインターネット社会の現実 |

![]()